Universitäten, Hochschulen und Forschungseinrichtungen sind das Rückgrat von Wissenschaft und Innovation. Doch diese Institutionen sind auch zunehmend bedroht: Cyberkriminelle haben erkannt, wie wertvoll die dort gespeicherten Daten sind – von personenbezogenen Informationen der Studierenden bis hin zu streng vertraulichen Forschungsprojekten.

Die Angriffe der letzten Jahre zeigen das Ausmaß: 2019 wurde die Justus-Liebig-Universität Gießen von einer Ransomware-Attacke getroffen, die Verwaltung und Lehre wochenlang lahmlegte. Anfang 2025 wurde die Universität der Bundeswehr München Opfer eines massiven Datenlecks, bei dem sensible Informationen von Tausenden Studierenden und Mitarbeitenden entwendet wurden.

Mit der neuen NIS2-Richtlinie reagiert die Europäische Union auf diese Entwicklung. Erstmals sind Hochschulen und Forschungseinrichtungen explizit als „wichtige Einrichtungen“ eingestuft. Für die Leitungsebene heißt das: Cybersicherheit ist keine Option mehr, sondern eine gesetzliche Pflicht – und sie wird zur Chefsache.

Die Richtlinie über die Sicherheit von Netzwerk- und Informationssystemen (NIS2, Directive (EU) 2022/2555) wurde Ende 2022 verabschiedet. Bis Oktober 2024 muss sie in nationales Recht umgesetzt werden, in Deutschland geschieht das durch das NIS2UmsuCG.

Die Kernziele sind klar:

Für Hochschulen bedeutet das: IT-Sicherheit darf nicht länger in dezentralen IT-Abteilungen „mitlaufen“, sondern muss strategisch und institutionell verankert werden.

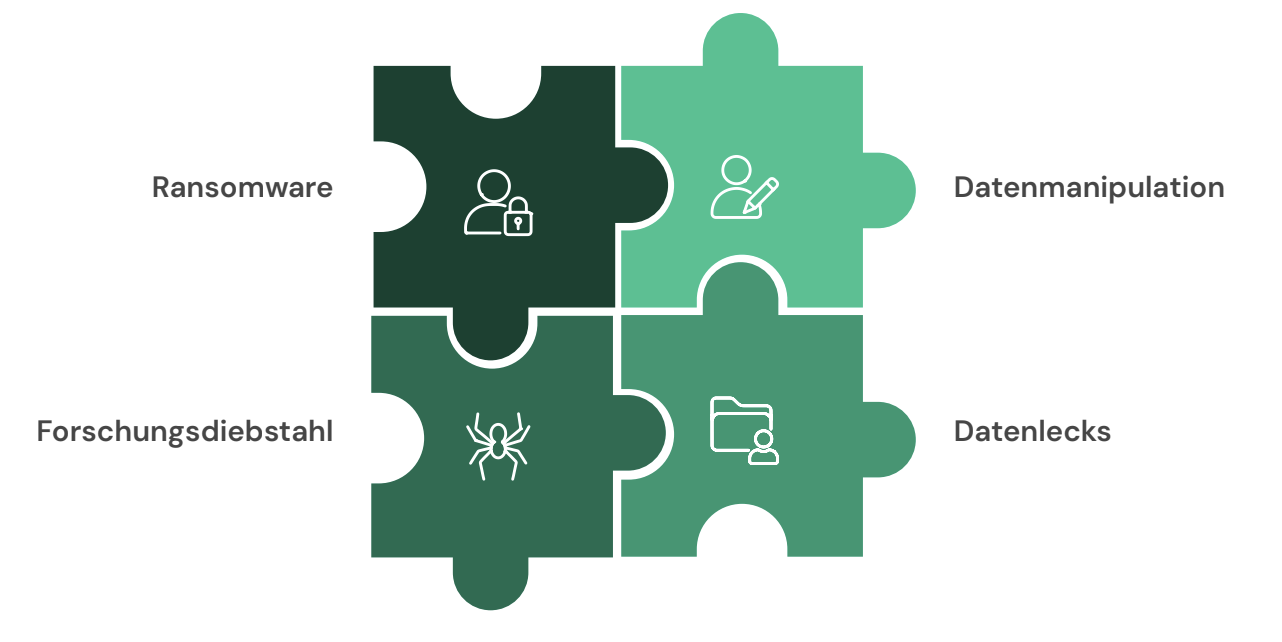

Die Bedrohungslage für den Bildungssektor ist vielfältig – und sie wächst jedes Jahr.

Diese Beispiele machen deutlich: Hochschulen sind nicht nur zufällige Opfer. Sie sind gezielte Ziele – wegen des hohen Werts ihrer Daten und der oft schwachen Schutzmechanismen.

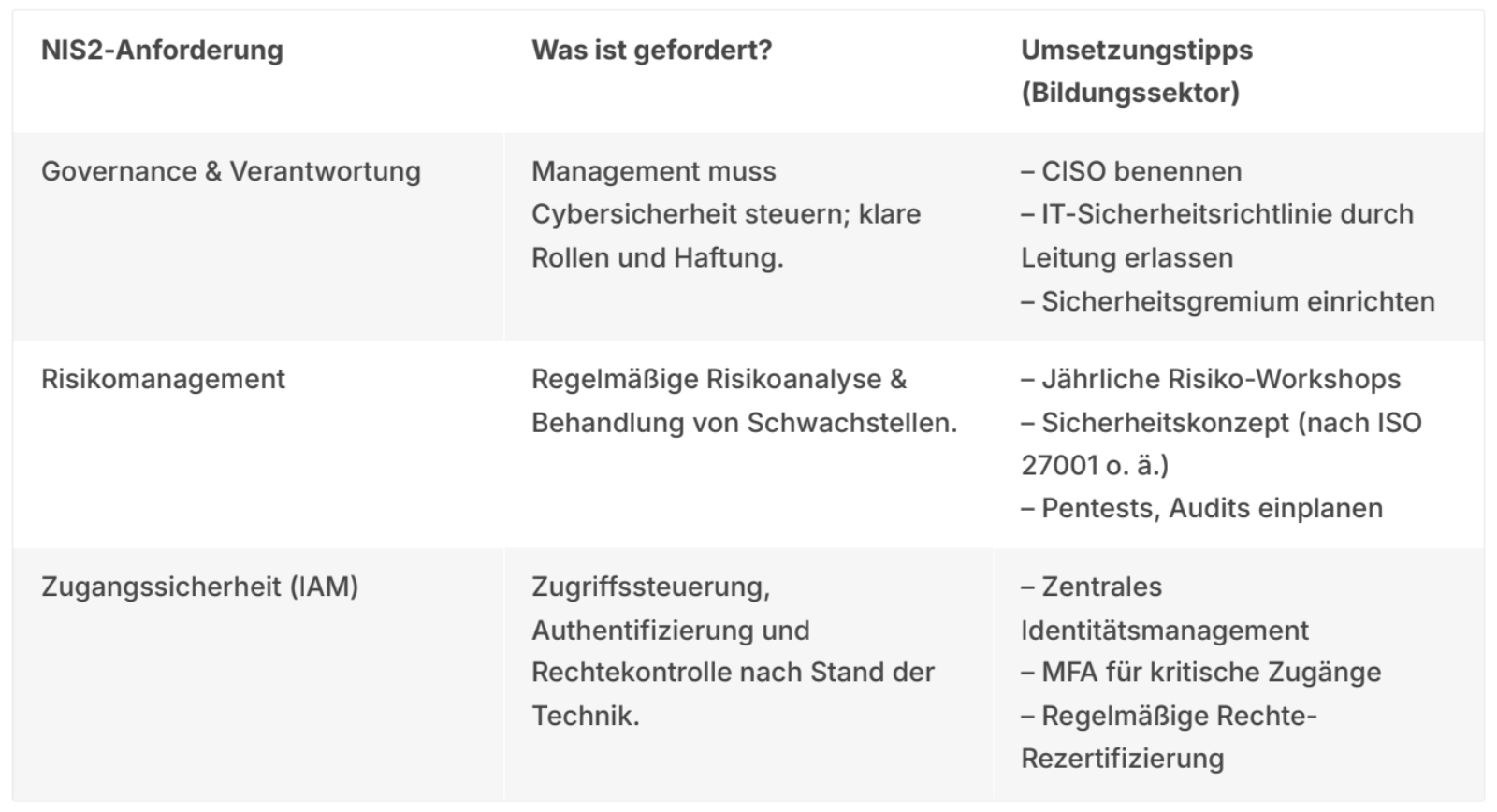

Die Richtlinie legt konkrete Anforderungen fest, die Hochschulen umsetzen müssen.

Governance & Verantwortung

Die Leitungsebene ist in der Pflicht. Hochschulräte und Rektorate tragen künftig die Verantwortung für Cybersicherheit. Dazu gehört:

Risikomanagement

Hochschulen müssen regelmäßig prüfen, welchen Gefahren sie ausgesetzt sind:

Zugangskontrolle (Identity & Access Management)

Eine der größten Schwachstellen liegt im unübersichtlichen Nutzerzugang:

Netzwerksicherheit & Segmentierung

Die Vernetzung von Verwaltung, Campus und Forschungslaboren macht Segmentierung unverzichtbar:

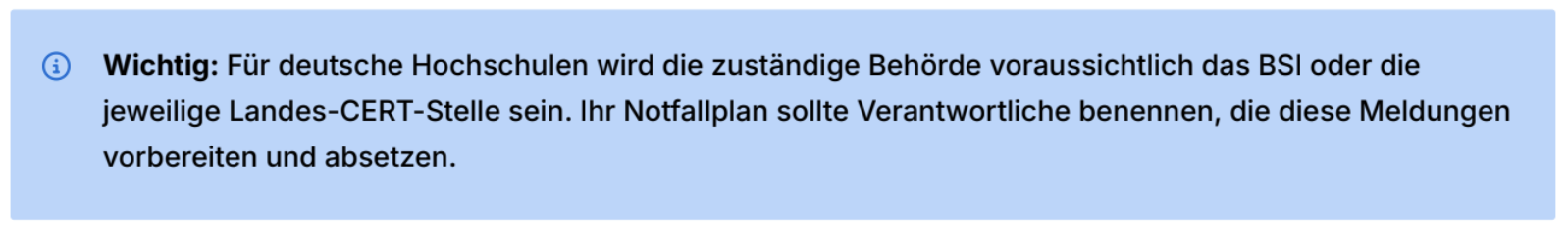

Vorfallsmanagement & Meldepflichten

Cybervorfälle müssen künftig eng getaktet gemeldet werden:

Business Continuity

Der Betrieb muss auch im Krisenfall weitergehen. Dazu gehört:

Die Umsetzung von NIS2 ist anspruchsvoll, gerade für den Hochschulsektor.

Gerade hier ist Kommunikation entscheidend: Sicherheitsmaßnahmen müssen nicht nur technisch umgesetzt, sondern auch kulturell akzeptiert werden.

Hochschulen, die NIS2 erfolgreich umsetzen wollen, sollten auf drei Hebel setzen:

Die NIS2-Richtlinie markiert einen Wendepunkt: Hochschulen und Forschungseinrichtungen werden in die Pflicht genommen, ihre IT-Sicherheit auf ein neues Niveau zu heben. Dabei geht es nicht nur um regulatorische Compliance, sondern um den Schutz von Daten, geistigem Eigentum, Lehre und Forschung.

Empfohlene Schritte: