NIS2 in der Logistikbranche: Cyber-Resilienz als neue Pflicht

Einleitung

Stellen Sie sich vor, ein großer Containerhafen kommt abrupt zum Stillstand: Krananlagen stehen still, Lkw stauen sich auf den Zufahrtsstraßen, verderbliche Güter bleiben tagelang liegen. Der Grund ist kein Streik, sondern ein Cyberangriff. Dieses Szenario ist keine Theorie – 2017 legte die NotPetya-Malware den dänischen Logistikkonzern Maersk lahm. In 76 Hafen-Terminals weltweit fiel zeitweise alles aus: 45.000 Rechner und 4.000 Server waren unbrauchbar, der Schaden lag bei bis zu 300 Millionen US-Dollar.

Solche Angriffe zeigen, wie verwundbar die moderne Logistik ist. Mit Industrie 4.0, Smart Logistics und globalen Supply-Chain-Plattformen wächst die Effizienz – aber auch die Angriffsfläche. Allein im Transportsektor verursacht ein Datenvorfall im Schnitt 4,18 Millionen US-Dollar Kosten. Kein Wunder, dass die EU mit der NIS2-Richtlinie reagiert hat.

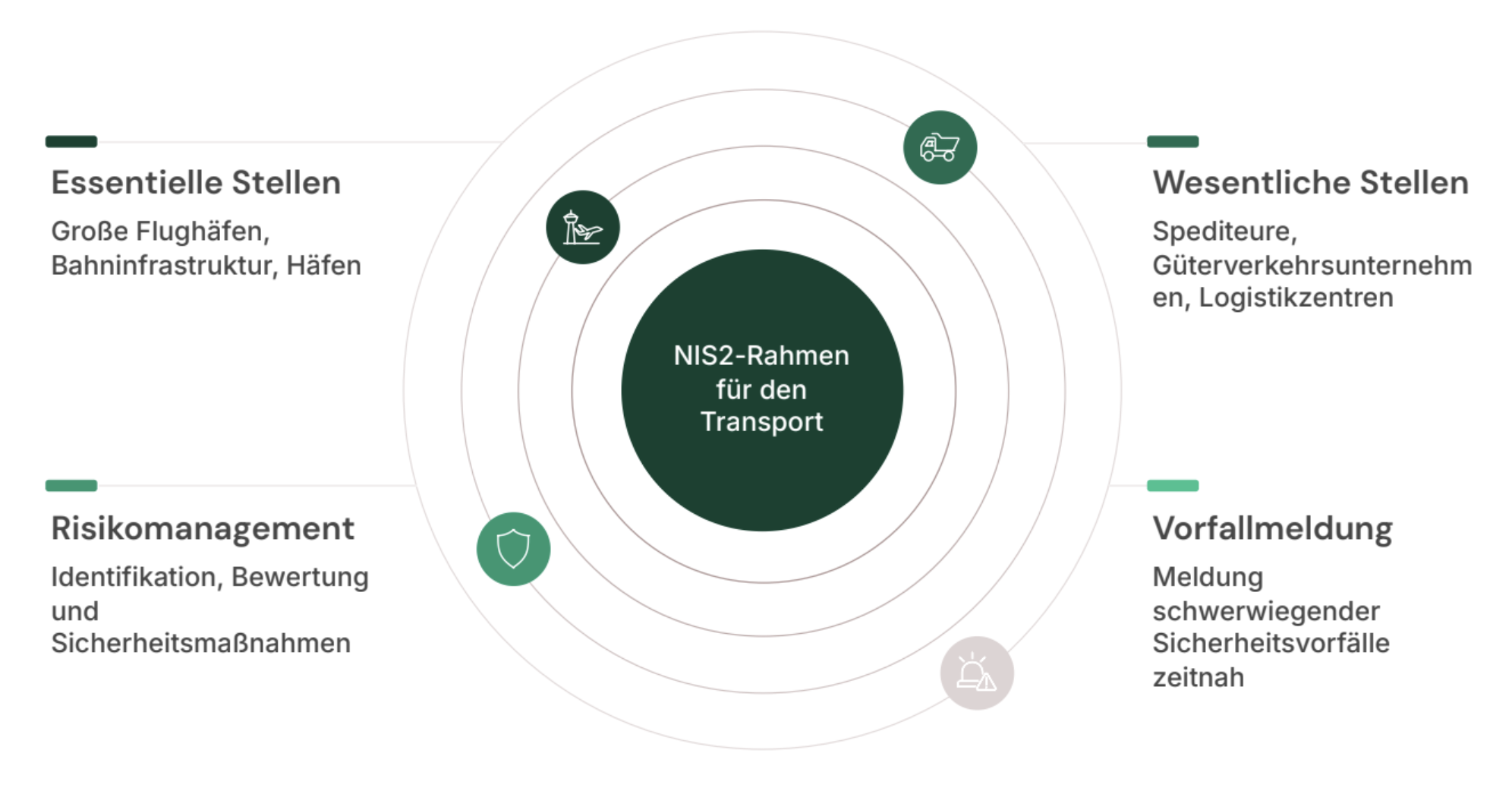

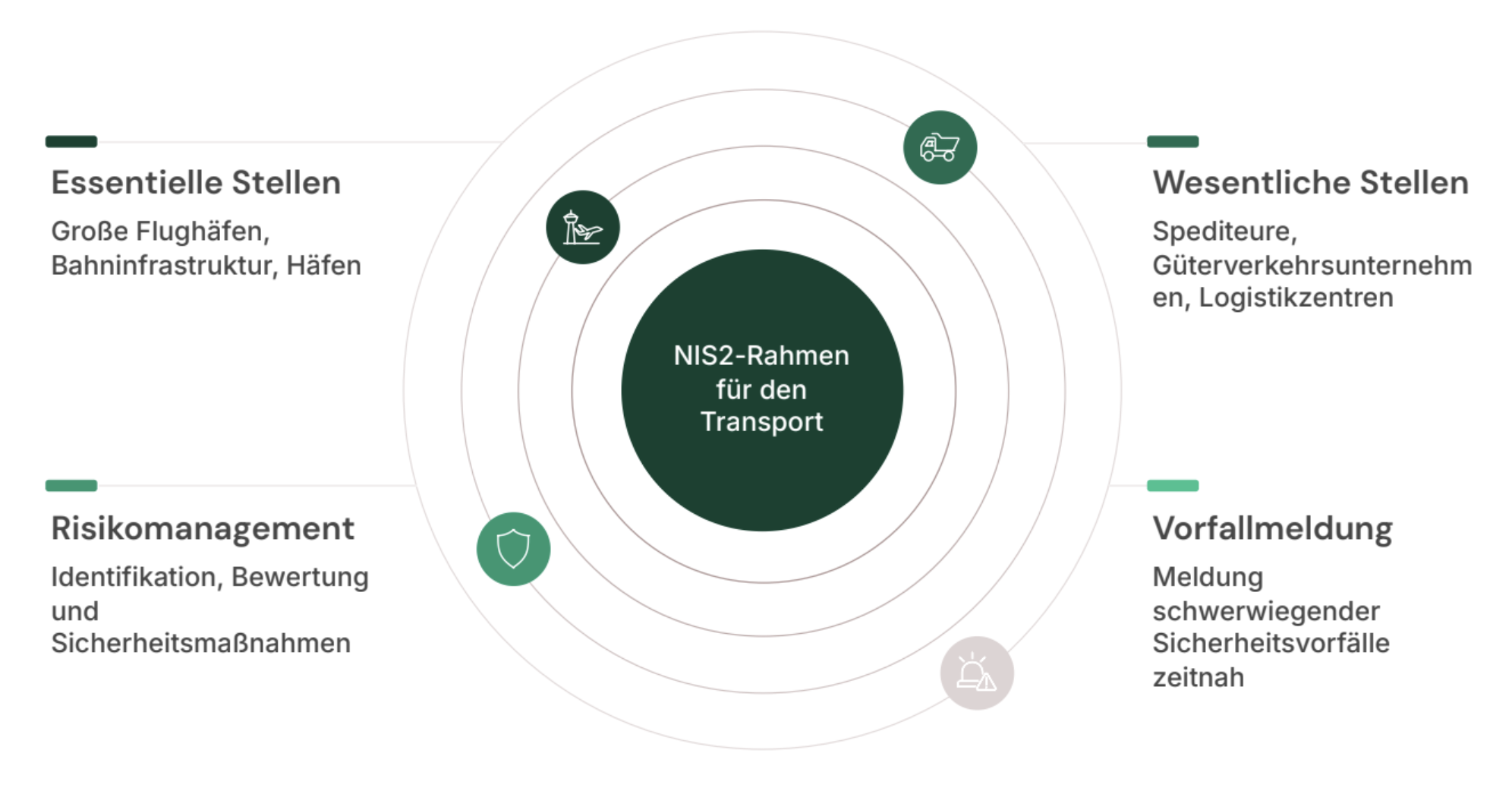

Was ist NIS2 – und warum betrifft es die Logistik?

NIS2 ist die zweite EU-Richtlinie zur Sicherheit von Netz- und Informationssystemen. Ihr Ziel: ein europaweit einheitlich hohes Niveau an Cybersicherheit.

Für die Logistik bedeutet das:

- Erweiterter Geltungsbereich – nicht nur große Häfen und Flughäfen, sondern auch Speditionen, Güterverkehrsunternehmen, digitale Plattformen und sogar Post- und Kurierdienste sind erfasst.

- Strenge Pflichten – Unternehmen müssen umfassende Risikomanagement-Systeme einführen, Sicherheitsvorfälle binnen 24 Stunden melden und das Management stärker in die Verantwortung nehmen.

- Hohe Strafen – bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes bei Verstößen. In schweren Fällen droht persönliche Haftung für Führungskräfte.

Kurz gesagt: Cybersecurity ist für die Logistik keine Option mehr, sondern eine gesetzliche Pflicht.

Bedrohungslage: Angriffe auf die Lieferkette

Die Praxis zeigt, wie verletzlich die Branche ist:

- Hafen Nagoya (Japan, 2023) – ein Ransomware-Angriff legte den drittgrößten Hafen des Landes zwei Tage lahm, 10 % des japanischen Handelsvolumens waren blockiert.

- DP World (Australien, 2023) – vier Hafen-Terminals standen drei Tage still, über 30.000 Container stauten sich.

- Expeditors International (2022) – ein Cyberangriff zwang den Logistikkonzern, seine globalen Systeme abzuschalten. Der Schaden lag bei geschätzten 60 Millionen US-Dollar.

- Hafen Antwerpen (2013) – Hacker im Auftrag eines Drogenkartells manipulierten Container-Tracking-Daten, um geschmuggelte Ware gezielt herauszuholen.

Diese Fälle zeigen: Die Risiken reichen von finanziellen Verlusten über Sabotage bis hin zu krimineller Infiltration kompletter Lieferketten.

Pflichten unter NIS2 für Logistikunternehmen

NIS2 unterscheidet zwischen „wesentlichen Einrichtungen“ (z. B. Häfen, Flughäfen, große Speditionen) und „wichtigen Einrichtungen“ (z. B. Postdienste, digitale Plattformen, Logistik für kritische Güter). Beide Kategorien müssen hohe Standards erfüllen.

Kernpflichten sind:

- Cyber-Risikomanagement: Kontinuierliche Risikoanalysen, Umsetzung technischer und organisatorischer Maßnahmen.

- Vorfallmeldungen: Frühwarnung innerhalb von 24 Stunden, Detailbericht nach 72 Stunden, Abschlussbericht nach spätestens einem Monat.

- Management-Verantwortung: Geschäftsleitungen müssen Strategien beschließen, Fortschritte überwachen und tragen im Zweifel persönliche Verantwortung.

- Technische Schutzmaßnahmen: Firewalls, Netzwerksegmentierung, Zugriffskontrollen, Monitoring, Backups.

- Lieferkettensicherheit: Sicherheitsanforderungen müssen auch an Zulieferer und IT-Dienstleister weitergegeben werden (Flow-down-Pflichten).

Typische Cyber-Risiken in der Logistik

- Angriffe auf Warenmanagement-Systeme: Fracht- und ERP-Systeme können verschlüsselt oder sabotiert werden.

- Manipulation von IoT-Geräten: Barcode-Scanner, GPS-Tracker und autonome Sortieranlagen sind oft unzureichend geschützt.

- Sabotage kritischer Infrastruktur: Terminal-Steuerungen oder Lagerroboter können lahmgelegt werden.

- Datendiebstahl: Kundendaten, Zolldokumente und Routeninformationen sind attraktive Ziele.

Umsetzung in der Praxis: Maßnahmen für Logistikunternehmen

- Asset-Inventarisierung

Führen Sie ein zentrales Register aller IT- und OT-Systeme. Erfassen Sie Geräte, Eigentümer, Zweck, Standort und Sicherheitsstatus.

- Netzwerksegmentierung & Zugriffskontrolle

Trennen Sie Büro-IT und Lager- bzw. Transport-OT konsequent. Implementieren Sie Multi-Faktor-Authentifizierung für kritische Konten.

- Monitoring & Anomalie-Erkennung

Nutzen Sie Security-Monitoring-Lösungen (SIEM/SOC), um Netzwerk- und Endgeräteaktivitäten in Echtzeit zu überwachen.

- Patch- und Schwachstellenmanagement

Etablieren Sie klare Prozesse für Sicherheitsupdates und führen Sie regelmäßige Scans durch.

- Datensicherung & Notfallplanung

Nutzen Sie ein 3-2-1-Backup-Konzept und testen Sie regelmäßig die Wiederherstellung. - Lieferketten-Security

Fordern Sie von Partnern Sicherheitsnachweise ein und verankern Sie Cyber-Klauseln in Verträgen.

- Incident-Response & Meldeprozesse

Legen Sie Rollen und Abläufe für den Ernstfall fest. Üben Sie regelmäßig Notfallszenarien.

- Awareness & Schulung

Sensibilisieren Sie Fahrer, Disponenten und Lageristen für Phishing, Passwortsicherheit und den Umgang mit sensiblen Daten.

Implementierungsfahrplan

- Bestandsaufnahme & Risikoanalyse – Welche Systeme sind kritisch, welche Schwachstellen bestehen?

- Risikobewertung & Priorisierung – Welche Lücken müssen sofort geschlossen werden?

- Technische Sofortmaßnahmen – Patches, MFA, Firewall-Optimierungen.

- Organisatorische Maßnahmen – ISMS einführen, Sicherheitsstrategie verabschieden, Incident-Response-Plan aufstellen.

- Kontinuierliche Verbesserung – Kennzahlen und Audits nutzen, um Fortschritte messbar zu machen.

Fazit

Die Logistik ist das Rückgrat unserer Wirtschaft – und damit auch ein Top-Ziel für Cyberangriffe. Mit NIS2 schreibt die EU verbindlich vor, dass Unternehmen in dieser Branche Cybersecurity professionell angehen müssen.

Die gute Nachricht: Wer früh handelt, schützt nicht nur seine Systeme, sondern stärkt auch Vertrauen, Resilienz und Wettbewerbsfähigkeit.